毕节市中医医院防泄密系统(含接口和所需硬件)市场询价公告

2023-05-05 09:23:30采购科

毕节市中医医院防泄密系统(含接口和所需硬件)市场询价公告

1、询价项目名称:防泄密系统(含接口和所需硬件)

2、询价项目联系人:柳女士 0857—8301526

3、询价本次报价联系地址:贵州省毕节市七星关区清毕南路32号中医医院采购科

4、询价设备数量及参数: 相关要求参数见附件。

5、报价供应商资格要求

参加报价的单位必须具有独立的企业法人资格、独立承担民事责任能力且从事相关行业;投标人经营范围符合本项目要求,具有良好的商业信誉和健全的财务会计制度;具有履行合同所必需的设备和专业技术能力;有依法缴纳税收和社会保障资金的良好记录;参加本次招标活动前三年内,在经营活动中没有重大违法记录。公司在行业内有良好的服务信誉。

6、报价须提交文件资料

须提供公司法人营业执照复印件、不是法人报价的需要提供法人授权委托书及被授权人的身份证明、产品报价单、产品资质及参数。所有复印件均应加盖公章,按顺序装订成册,并在封面留下公司名称及联系电话,送到我院采购科。

7、报价时间:2023年5月5日上午09:00至2023年5月8日下午17:00,逾期不再受理。

特别说明:本次工作仅为对拟采购项目进行市场询价,我院不对参与报送的产品及价格其方案作任何承诺。

毕节市中医医院 2023年5月5日

附件

项目名称:毕节市中医医院防泄密系统(含接口和所需硬件)

询价要求:1、所提供软硬件须国产化且满足软硬件兼容性。2、项目实施竣工验收之前必须有工程师现场入驻。

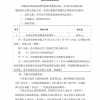

保密软件功能要求 | ||||

功能模块 | 功能说明 | 备注 | 专业版 | |

客户端用户管理 | 用户认证 | 支持本地认证机制 | 支持单位自主创建用户及组织结构、支持批量录入用户及组织结构 | √ |

树型视图显示 | 可以根据单位的组织架构,建立树形组织结构,管理方便灵活。 | √ | ||

组织信息同步 | 可根据用户实际情况,设置系统用户同步时间、同步周期。 | √ | ||

多点登录 | 支持同一帐号在不同计算机同时在线登录。 | √ | ||

用户管理 | 可以创建、修改、查询、删除组织架构;添加删除用户,对用户添加删除安全策略,对账户进行终止和卸载,对每个安全组进行添加删除策略,对用户进行密码的重置初始化,显示用户的状态是否在线等。 | √ | ||

用户高级 | 用户进行证书分配、加解密模型、文件使用权限等授权。 | √ | ||

角色管理 | 模块化的角色功能 | 可以制作不同的角色人员。包括系统管理员、安全策略管理员、日志管理员、审批人、解密员(特权用户)、外发员。 | √ | |

基于角色的管理权限 | 并且可以自定义角色,对所有角色进行授权管理。 | √ | ||

终端管理 | 终端信息管理 | 可以对终端进行维护和管理,自动升级,计算机根据IP段自动移动,显示计算机状态,计算机审批等。 | √ | |

部署方式 | 可手动安装、域分发,静默安装。 | √ | ||

流程审批 | 解密审批流程 | 用户提交解密申请,由审批人进行同意或者驳回操作。同级审批人可以进行多人设定,同一级的审批者只要有一人进行在线审批即可发向上一级进行审批。 | √ | |

审批权限控制 | 细分审批权限,例如某个审批人只有审批解密文件的权限,某个审批人只有审批外发文件的权限等等。 | √ | ||

分级审批功能 | 可以根据单位的需要,设置分级审批功能,实现指定人员审批指定部门或组织需求;并可以根据单位需求,设置多级审批人;或同级多个审批人共同审批。 | √ | ||

自动审批功能 | 可以根据单位的需要,当审批人员不在线的情况下,可以设置一定时间之后自动同意或者拒绝 | √ | ||

策略管理 | 自动加密策略管理 | 可实现自动对文件加密的策略,满足单位高安全需求。 | √ | |

手动加密策略管理 | 可实现手动对文件加密策略,满足单位领导或低安全部门便利性的需求。 | √ | ||

手自一体加密策略 | 根据需求,可以进行计算机或者部门与应用的设置,满足单位手动,自动的变更需求。 | √ | ||

半透明加密 | 智能加密实现一台电脑,公私分开,同时使用。加密文件修改保存还是加密状态,不加密文件修改保存依然不加密。既保证了安全性,有增加了便捷。 | √ | ||

文档操作权限管理 | 对于加密文件的使用,限制阅读、编辑、打印、内容复制、截屏等多种操作的控制。 | √ | ||

打印策略管理 | 可以针对单个或多个电脑,同时也可以进行单个或多个程序来进行打印的限制与开放。可以完美的协助单位进行打印集中管理。 | √ | ||

离线策略管理 | 根据出差情况,允许用户在出差笔记本中继续使用加密文件。并设置周期管理,权限管理。限制离线操作,确保安全性。 | √ | ||

移动存储设备策略 | 可以针对各种移动存储设备进行入与出分开的开放、加密与不加密的策略设置 | √ | ||

批量扫描加解密策略 | 可以对终端计算机历史文件进行批量扫描功能,可进行加密扫描策略或解密扫描策略。 | √ | ||

日志管理 | 日志报表在线审计功能 | 提供所有加密文件的操作日志,各种审批日志,管理员操作日志,计算机批量扫描加解密日志等。 | √ | |

日志报表离线审计功能 | 针对离线计算机,客户端记录在离线状态下的使用日志,计算机终端返回单位网络后,将离线日志自动上传。 | √ | ||

日志报表导出功能 | 支持审计报表导出功能,并exl导出格式。 | √ | ||

文件的移动日志 | 文件的移动,复制功能日志 | √ | ||

网页浏览日志 | URL日志,用户浏览网页,将浏览的地址进行记录 | √ | ||

服务器日志 | 记录服务器上的所有操作的动作记录 | √ | ||

客户端日志 | 记录客户端上的针对移动存储设备使用与打印的操作记录 | √ | ||

安全防护 | 智能动态加解密技术 | 采用PHOENIX内核驱动智能动态加解密技术,稳定性高,不会出现蓝屏死机等现象,文件破坏几率较其他技术明显减少,打开应用响应时间快速。 | √ | |

打印控制技术 | 根据安全策略,对被保护文档进行打印控制。 | √ | ||

拷屏控制技术 | 根据安全策略,对被保护文件实行禁止拷屏控制。 | √ | ||

剪切板控制技术 | 根据安全策略,对被保护文档内容的复制粘贴进行安全控制,禁止将保护内容粘贴至其他非受控文档。 | √ | ||

剪切板加密技术 | 为了进一步对剪切板内容进行保护,采用了剪切板加密技术,防止用户暴力破解剪切板泄密。 | √ | ||

宏安全控制技术 | 根据安全策略,对被保护文档进行宏安全控制,在保证支持宏功能的同时,防止用户通过宏泄密。 | √ | ||

拖拽控制技术 | 根据安全策略,对被保护文档内容的拖拽进行安全控制,禁止将保护内容拖拽至其他非受控文档。 | √ | ||

全盘初始化加密 | 在安装用户终端时可以强制对指定格式文档进行全盘加密。 | √ | ||

防止内存转储 | 防止一系列内存转储指令,内存分段安全化处理。 | √ | ||

用户终端自我防护 | 驱动层的文件、注册表及进程保护,用户无法中断或删除;当环境破坏时,加密驱动会进入安全状态,只加密而不解密,防止泄密。 | √ | ||

客户端保护 | 当服务器发生故障,或叫环境等网络故障后,客户端启用timeout响应,保证在一定时间内,不连接服务器的情况下正常使用加密文件,保证用户正常工作。 | √ | ||

用户安全 | 策略更新 | 终端自动获取安全策略。 | √ | |

发送控制 | 能够有效防止用户通过邮件、MSN、QQ等即时通讯工具泄密。 | √ | ||

修改密码 | 支持自主修改用户密码。 | √ | ||

外发控制 | 绑定设备 | 绑定文件使用的电脑与移动存储设备 | √ | |

文件使用权限 | 控制文件诸如:只读、另存、打印、截图与自删除等功能 | √ | ||

使用时间 | 进行文档使用时间的设置 | √ | ||

打开次数 | 进行文档可以打开次数的设置 | √ | ||

是否只在第一次打开的电脑上运行 | 进行绑定第一次使用的电脑设置 | √ | ||

文档的水印 | 可以进行文档打开的时候屏幕水印信息与格式的设定 | √ | ||

授权信息设定 | 进行当前外发文档相应的授权信息 | √ | ||

打开密码设置 | 进行文档打开的时候需要输入的密码设置 | √ | ||

移动查阅端 | 手机端APP | 可以使得在手机上能够正常的查阅加密文件 | √ | |

移动审批端 | 手机端APP | 手机客户端审计操作增强了单位用户的授权范围,在某时间某地点,及时处理相关审批工作,让单位管理人员工作更佳简易,不影响任何事情处理时间,及时审批文件及文档事宜。 | √ | |

自动备份 | 增量备份 | 可以针对指定的文档类型进行版本备份,备份内容全部保存到FTP里面,可以对单位资料进行有效的保护,有效防止员工带不走文件的情况下恶意删除损坏文件。 | √ | |

应用准入 | 软件准入 | 保护文件服务器安全,实现安装加密软件电脑可以访问文件或应用服务器,未安装加密软件的电脑禁止访问。 | √ | |

管理员IP控制 | 管理员IP控制 | 控制登陆服务器的权限,只允许指定的人员访问服务器 | √ | |

软件黑名单 | 软件控制设置 | 限制某些软件的运行,例如禁止运行QQ,游戏等等 | √ | |

服务器控制 | 文件服务器兼容 | 可以与OA,ERP等软件兼容,使得加密的文件能够在OA,ERP软件中正常运行,并且使得OA,ERP软件生成的文件自动加密 | √ | |

U盘客户端 | U盘客户端 | 在U盘中运行的客户端,外部电脑只需要插上U盘,运行程序,就可以使得这台电脑能够正常的读取加密文件 | √ | |